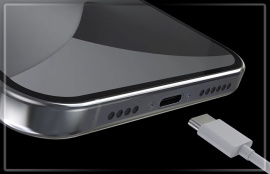

iPhone взломали через порт USB-C

RSSИсследователь в области IT-безопасности Томас Рот обнаружил способ взлома USB-C контроллера ACE3, используемого для зарядки и передачи данных в устройствах Apple, включая iPhone и Mac. Этот компонент является собственностью компании и играет ключевую роль в функционировании экосистемы Apple.

На прошедшей в декабре конференции Chaos Communication Congress, Рот представил демонстрацию взлома контроллера ACE3 USB-C. Ему удалось извлечь прошивку устройства и выявить протоколы защиты, что позволило перепрограммировать контроллер для выполнения различных действий, включая обход проверок безопасности и активацию кода (в том числе вредоносного).

Скомпрометированный контроллер может быть использован для эмуляции доверенных аксессуаров или выполнения действий без согласия пользователя, а также для перехвата конфиденциальной информации во время передачи данных.

«Демонстрация того, как можно выполнить код (и сбросить прошивку) на ACE3, по сути, закладывает основу для дальнейших исследований. Имея прошивку, теперь можно начать поиск уязвимостей в программном обеспечении, которые могут там быть», — рассказал Рот в интервью Forbes.

Уязвимость, которой воспользовался Рот, является следствием того, что Apple не в полной мере реализовала средства защиты в прошивке контроллера. Рот уведомил Apple о проблеме, но компания сочла, что высокий уровень сложности атаки делает её маловероятной угрозой. Хакер согласился с этим выводом, отметив, что его работа носила исследовательский характер и направлена на выявление фундаментальных уязвимостей.